Les industries en lien avec la défense sont soumises à un certain nombre de règles très strictes en ce qui concerne la gestion des données ainsi que leur partage. Parmi ces règlements, les industries de défense ont l’obligation de protéger les données sensibles collectées, surtout celles qui utilisent les systèmes et technologies tournées vers l’extérieur comme le cloud. Bien qu’ils soient efficaces et performants, ces systèmes exposent parfois les industries à de lourdes conséquences. Comment sécuriser alors vos données ? La réponse est ici !

Les obligations en matière de sécurité de données

De plus en plus d’entreprises se sont tournées vers la voie de l’industrie 4.0 (ou industrie du futur) pour le stockage, le traitement, la gestion, l’exploitation et le partage des données sensibles recueillies sur les utilisateurs du net. Dans l’optique de veiller à une bonne utilisation des « Données à Caractère Personnel » collectées par les industriels, la Commission Nationale de l’Informatique et des Libertés (CNIL) a élaboré le Règlement Général sur la Protection des Données (RGPD).

Il s’agit d’une réglementation à laquelle doit se conformer toute organisation installée sur le territoire européen et manipulant des données personnelles relatives aux Européens. Autrement dit, le RGPD est relatif à la protection des personnes physiques à l’égard du traitement des données à caractère personnel et à la libre circulation desdites données. De ce fait, toutes les entreprises se doivent de mettre en place tous les moyens nécessaires pour garantir la sécurité des données collectées.

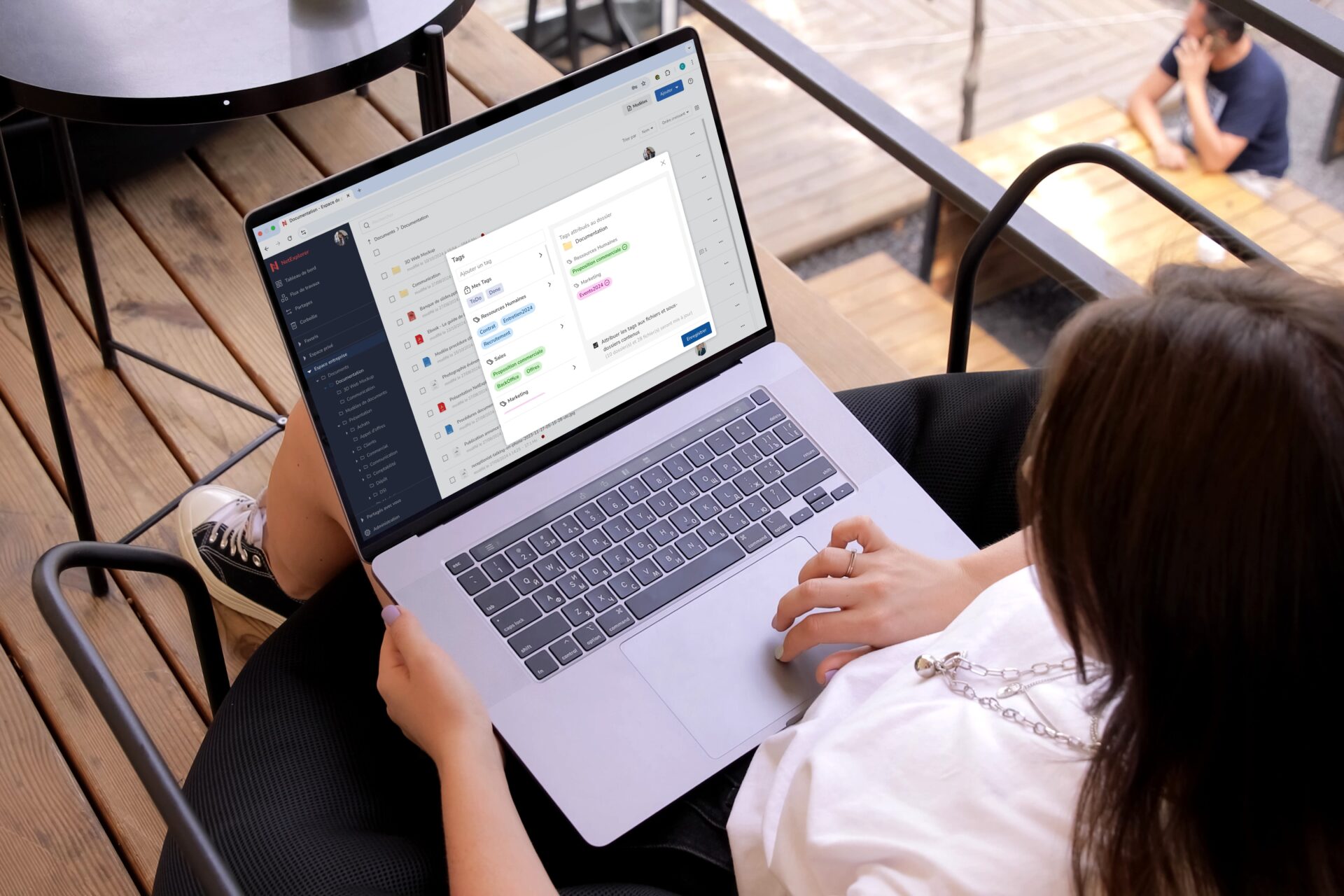

De même, la gestion et le partage en ligne des fichiers doivent être sécurisés. Pour ce qui est du partage en ligne, vous pourrez compter sur les acteurs comme NetExplorer. En effet, la solution NetExplorer vous permet non seulement le partage efficace de fichiers avec vos collaborateurs et vos partenaires, mais également le stockage sécurisé de vos données en ligne. De plus, NetExplorer est une plateforme qui vous permet de travailler en équipe sur vos différents projets.

En outre, vous devez être transparents à l’égard des internautes dont vous traitez les informations. D’autre part, vous devez permettre aux utilisateurs du web d’exercer en toute clarté leurs droits à savoir : droit d’accès, d’opposition, de rectification, d’effacement, etc. Vous devez mettre en place des moyens effectifs tels qu’un numéro de téléphone ou un formulaire de contact pour permettre effectivement aux internautes d’exercer leurs droits.

Pourquoi est-il important de sécuriser les données ?

Sécuriser les données collectées sur les internautes est primordial pour empêcher toute sorte de cybermenaces. En effet, les cyberattaques telles que le piratage et l’espionnage industriel sont de plus en plus récurrentes. En cas de piratage informatique, les cybercriminels peuvent accéder aux informations personnelles et aux coordonnées bancaires de vos clients. Cette violation des données sensibles peut avoir de lourdes répercussions sur votre entreprise.

Entre autres : la perte de confiance de vos collaborateurs et des clients, l’atteinte à la réputation de votre société… Cette violation peut également entraîner une perte d’avantages concurrentiels ou encore des éléments de propriété intellectuelle. D’autre part, la sécurisation des données permet d’éviter les poursuites judiciaires pour non-respect du RGPD et la faillite de votre entreprise.

De plus, sécuriser les données informatiques vous permet d’identifier plus facilement les intrusions et les vols d’informations confidentielles tels que les fichiers de recherche ou classés top secret. Enfin, cela vous permet d’éviter certains événements fortuits et les actes involontaires comme la destruction accidentelle de supports de stockage ou les erreurs de manipulation.

Comment se protéger des cybermenaces ?

Pour vous protéger efficacement des cybermenaces, vous devez rédiger une politique de sécurité. Ce document doit contenir les procédures et les règles qui mettent en avant les droits d’accès. Pour cela, vous devez vous poser un certain nombre de questions à savoir : qui doit accéder à notre réseau ? À quelle catégorie de données peuvent-ils avoir accès ? Qui doit avoir accès à quelles données ? Aussi, votre politique de sécurité doit avoir un plan de réponse à divers incidents.

D’autre part, pour vous protéger des cybermenaces, vous devez combiner cybersécurité et sécurité physique de vos fichiers sensibles. En interne, vous devez mettre en place des solutions de sécurité physique intégrée telles que les restrictions d’accès (cadenas, agents de sécurité, vidéosurveillance) et les appareils d’authentifications.

Pour vous protéger des tentatives malveillantes, vous pouvez segmenter votre entreprise et votre réseau en utilisant des classiques industriels. La segmentation vous permettra non seulement d’avoir des zones démilitarisées, mais aussi de réduire efficacement les cybermenaces. Le déploiement des systèmes de détection et de prévention d’intrusion vous protégera aussi des cybermenaces.

En outre, vous devez optimiser la protection de l’accès à distance en utilisant des réseaux privés virtuels et aussi un cryptage pour vos différentes connexions (directe et à distance). Plus encore, vous devez faire une bonne gestion des correctifs et des systèmes de commande. Autrement dit, les mots de passe en interne et les vulnérabilités doivent être bien gérés. Enfin, vous devez contrôler régulièrement les systèmes de sécurité et de confidentialité pour vous assurer qu’ils fonctionnent normalement.

Les moyens efficaces pour sécuriser les données dans l’industrie de défense

Outre les précautions à prendre pour être à l’abri des cybermenaces, il existe également d’autres moyens très efficaces pour protéger de façon optimale vos données. Il convient de citer notamment le déploiement d’un pare-feu sur les réseaux SCADA ainsi que sur les processus de commandes. Aussi, vous devez veiller à l’application et au respect des normes de sécurité mises en place. En cas d’amélioration ou de modernisation sur votre réseau, vous devez réexaminer vos systèmes de sécurité.

En dehors de la formation de vos employés (ingénieurs, techniciens, administrateurs) à la sécurité et aux mesures de réponses, vous devez mettre en place des systèmes de détection d’intrusion contre les logiciels malveillants. En ce qui concerne la protection de vos fichiers sensibles, vous devez installer des systèmes de gestion d’appareils mobiles pour effectuer les mises à jour de l’antivirus sur les différents téléphones sur votre réseau.

Les appareils mobiles étant moins sécurisés, les cybercriminels peuvent pirater le téléphone d’un de vos employés pour avoir accès aux fichiers de la société. Enfin, pour sécuriser vos informations sans les perdre en cas de défaillance sur votre réseau, vous devez surtout sauvegarder vos do